Así puedes configurar el firewall de Windows 10 para estar protegido

Si en Windows 10 no instalamos ningún firewall en el equipo, por defecto actuará el propio firewall de Windows. Hoy en RedesZone os vamos a mostrar todas y cada una de las opciones de configuración que tenemos disponibles en el firewall de Windows 10. Podremos crear diferentes reglas de entrada y salida, con diferentes protocolos, y aplicados a diferentes tipos de perfiles (dominio, público y privado), por lo que vamos a tener una alta configurabilidad.

Acceso al menú avanzado del firewall de Windows 10

Lo primero que debemos hacer es acceder a la configuración avanzada del firewall de Windows 10. Para ello, nos vamos a «Panel de control», y pinchamos en «Firewall de Windows Defender». También podemos optar por escribir en la barra de búsqueda de Windows la palabra «firewall», y automáticamente nos llevará al menú principal del cortafuegos de Windows 10.

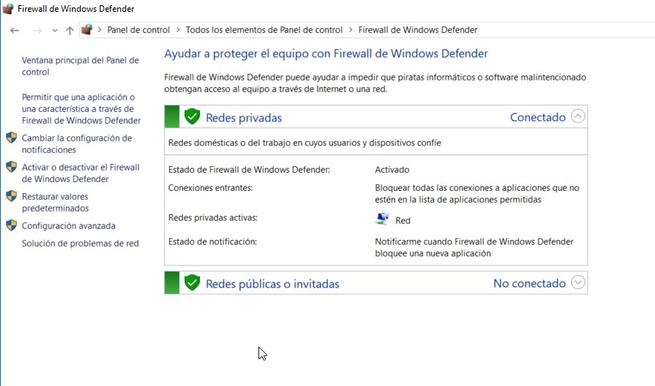

Una vez que estamos en el menú principal del firewall de Windows, podremos ver si estamos conectados a redes privadas o públicas, y la política de actuación que estamos teniendo en esos mismos instantes. En el menú principal del firewall debemos pinchar en «Configuración Avanzada» que está en la parte izquierda del menú.

En el menú de configuración avanzada del firewall de Windows 10 tendremos acceso a todas las reglas de entrada, de salida, y el resumen de todas las reglas creadas tanto de entrada y salida en el firewall.

Configuración avanzada del firewall Windows 10: Principales opciones

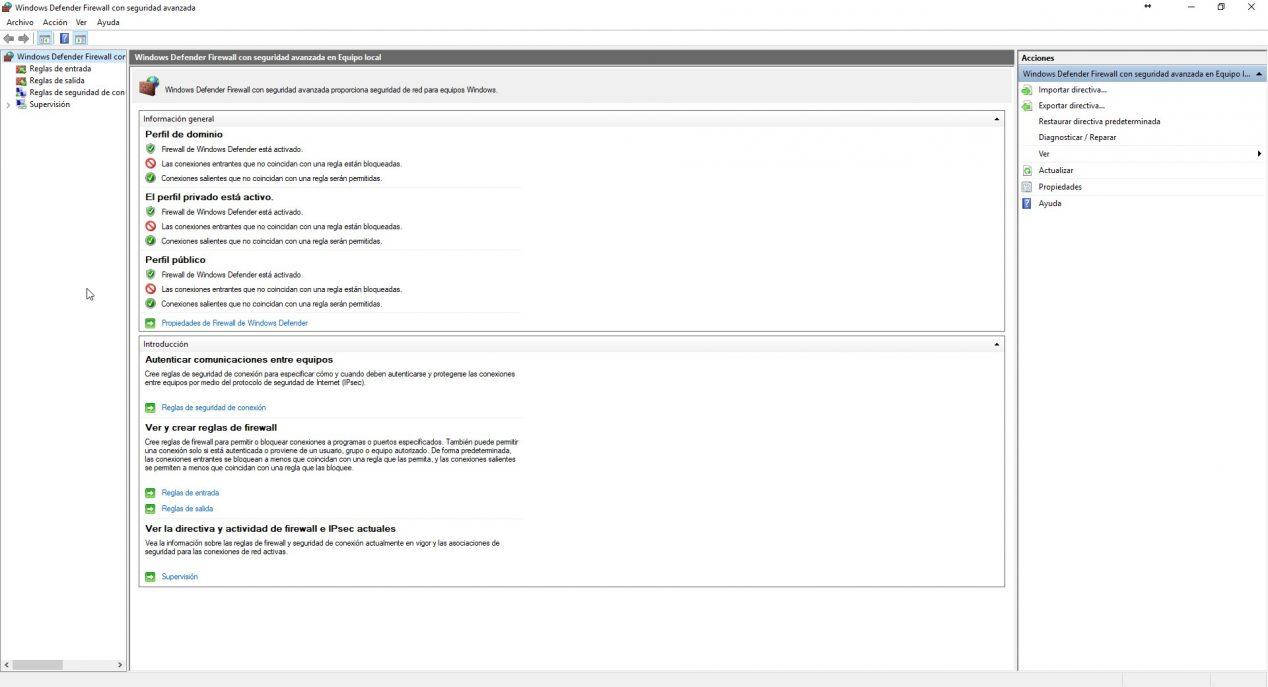

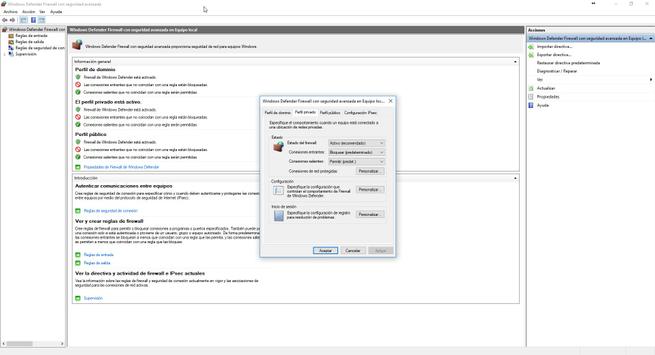

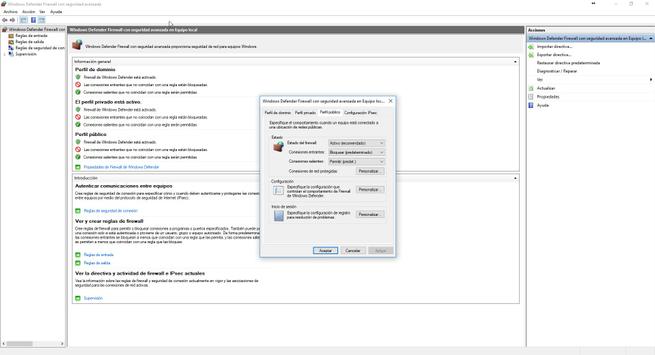

En el menú principal de esta configuración avanzada tenemos las políticas predeterminadas de los tres perfiles que tenemos disponibles: perfil de dominio, perfil privado, público. Dependiendo del perfil que tengamos asignado a nuestra red local, tendremos unos permisos u otros.

Por defecto, todos los perfiles están configurados con una política restrictiva en las reglas de entrada. Esto significa que todas las conexiones entrantes que no coincidan con una regla que haya predefinida, o que hayamos definido nosotros, serán bloqueadas. Respecto a las reglas de salida, utiliza una política permisiva, esto significa que todas las conexiones salientes que no coincidan con una regla serán permitidas, y solo las que hayamos definido específicamente para bloquearlas, se bloquearán.

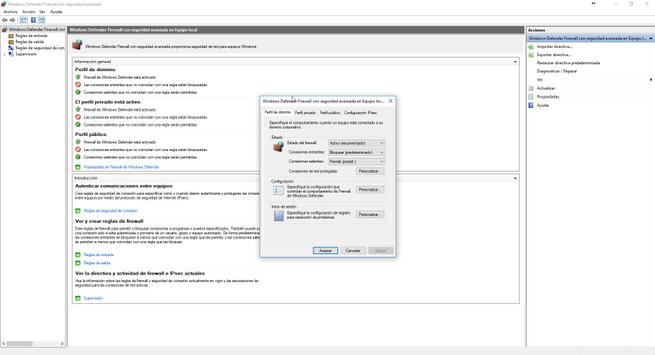

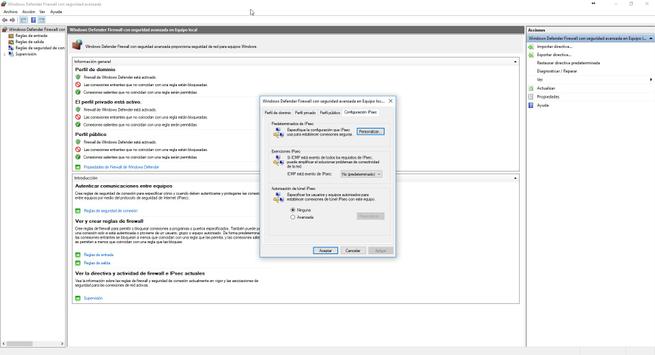

Si pinchamos en el botón de «Propiedades de Firewall de Windows Defender«, podremos cambiar las configuraciones globales de todos los perfiles. Tendremos la posibilidad de habilitar o deshabilitar el firewall dependiendo del perfil asignado, cambiar la política (permisiva o restrictiva) tanto de las conexiones entrantes como de las salientes, y también otras acciones como detectar conexiones de red protegidas donde seleccionamos las interfaces de red instaladas, configuración de las notificaciones del firewall, y el destino de los logs que registra el propio cortafuegos. Por último, podremos configurar la política a seguir si establecemos un túnel VPN IPsec con el propio equipo, ya que este tipo de conexiones al estar autenticadas, son confiables y podremos configurar el firewall para que sea más permisivo si queremos.

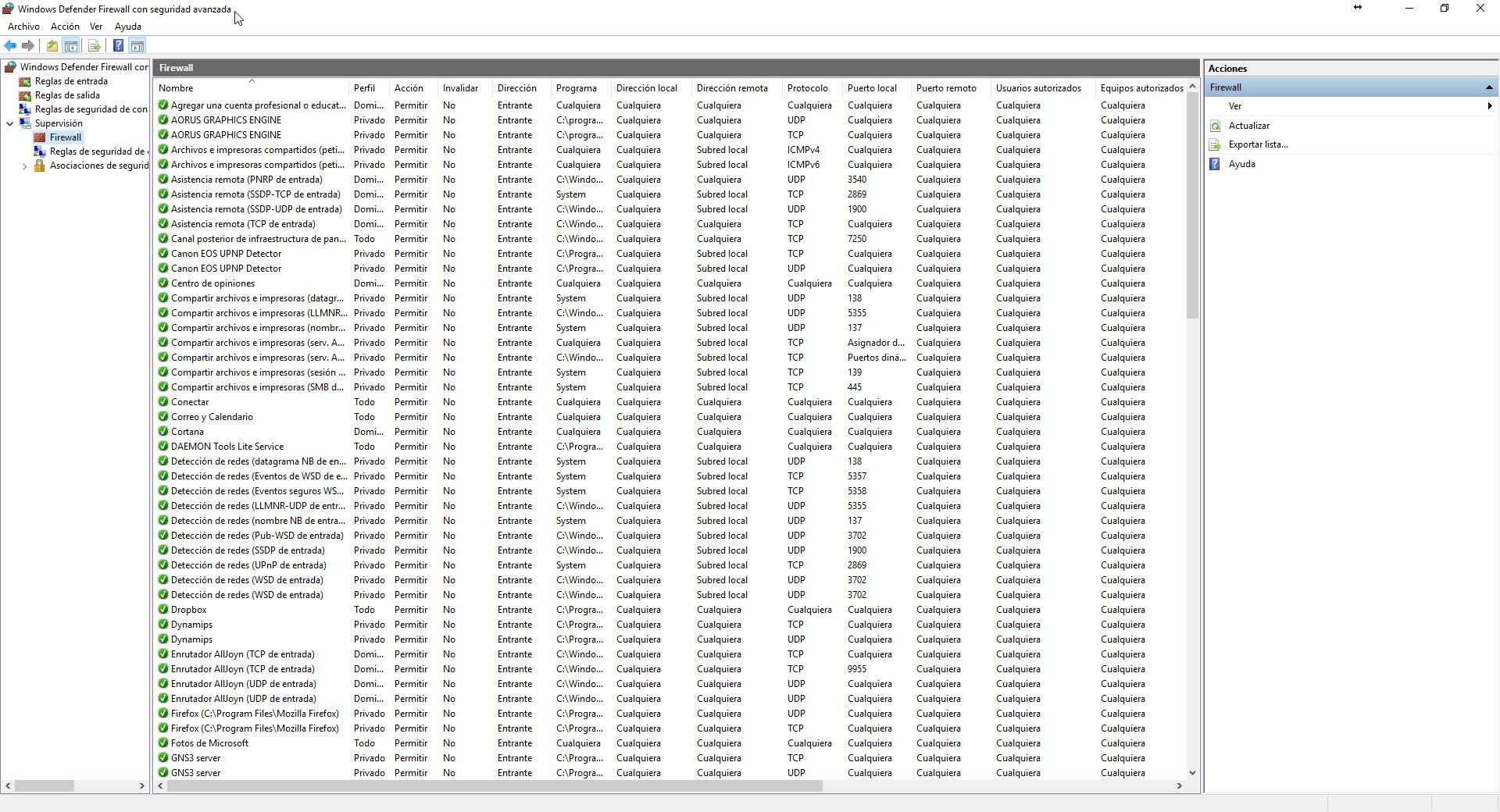

En la sección de «Supervisión / Firewall» podremos ver todas y cada una de las reglas que tenemos registradas en el firewall de Windows, todas las reglas activas aparecerán aquí, y podremos ver su configuración en detalle. Si queremos modificar una de estas reglas, simplemente tendremos que pinchar con el botón derecho del ratón sobre la regla en concreto, y pinchar en «Propiedades» para modificarla como queramos.

Reglas de entrada y reglas de salida

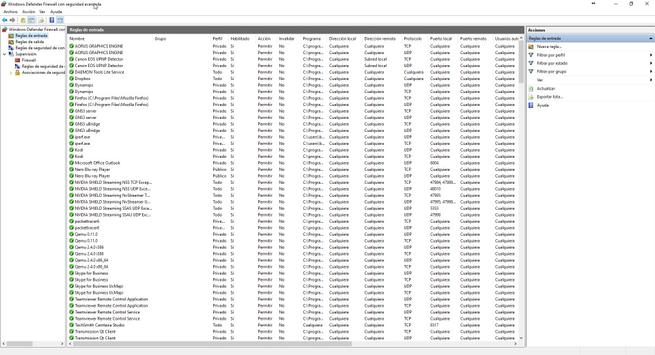

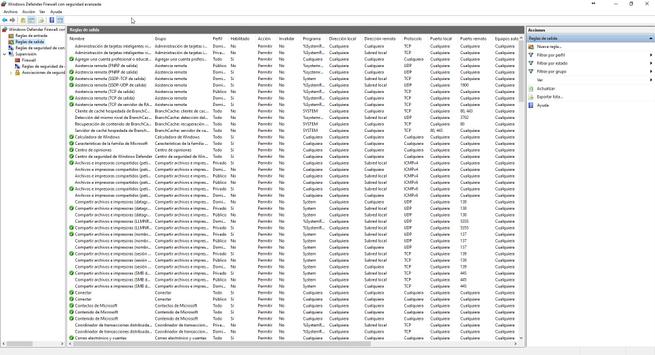

En la sección de «Reglas de entrada» y «Reglas de salida», tendremos todas y cada una de las reglas que están actualmente dadas de alta, no obstante, algunas reglas pueden estar deshabilitadas, por tanto, no están en uso. Únicamente las reglas que tienen un «check» en verde son las que están habilitadas, las que no tienen ese «check» están deshabilitadas.

Es muy importante saber definir la regla correctamente dependiendo del sentido del tráfico. Si por ejemplo queremos impedir conexiones desde fuera hacia nosotros, debemos dar de alta reglas en «Reglas de entrada». Por el contrario, si queremos bloquear alguna comunicación desde nosotros hacia fuera, deberemos dar de alta una regla en «Reglas de salida». Es importantísimo saber bien el sentido del tráfico, porque podríamos dar de alta una regla que jamás se cumpla.

Cómo crear una regla personalizada, tanto en «Reglas de entrada» como en «Reglas de salida»

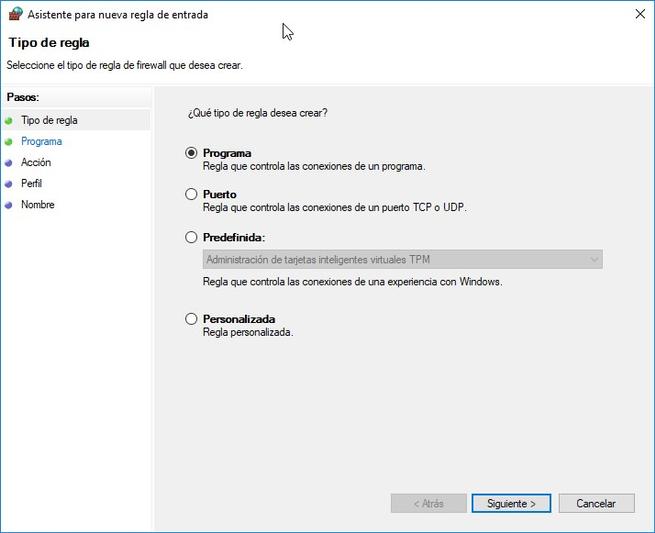

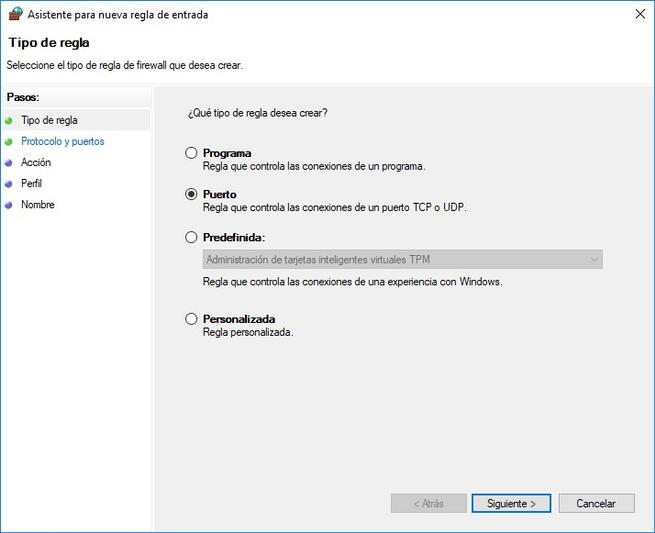

Aunque tenemos una gran cantidad de reglas que están dadas de alta pero no se están utilizando, vamos a poder crear fácilmente una regla personalizada en función de varios parámetros. El firewall de Windows 10 nos va a permitir crear hasta cuatro tipos de reglas diferentes:

- Programa: Regla que controla las conexiones de un programa en concreto

- Puerto: regla que controla conexiones de un puerto TCP o UDP

- Predefinida: podremos seleccionar reglas predefinidas de Windows para sus servicios.

- Personalizada: regla que podremos configurar en detalle con todos los parámetros.

Para crear una nueva regla, pinchamos con el click derecho en «Reglas de entrada» o «reglas de salida» en «Nueva Regla«.

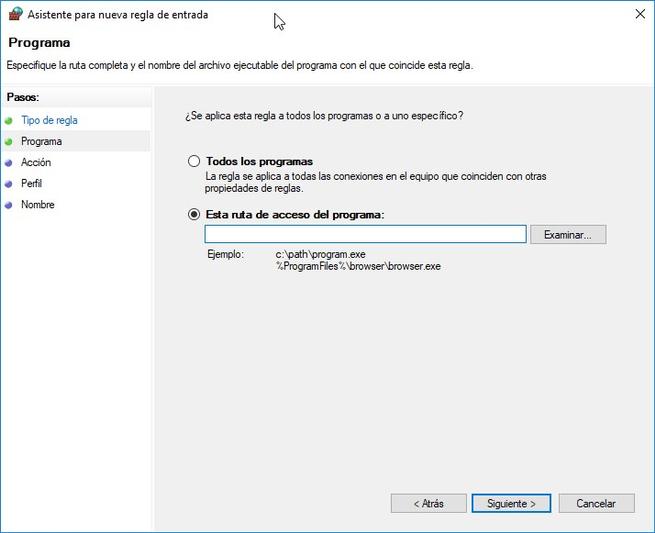

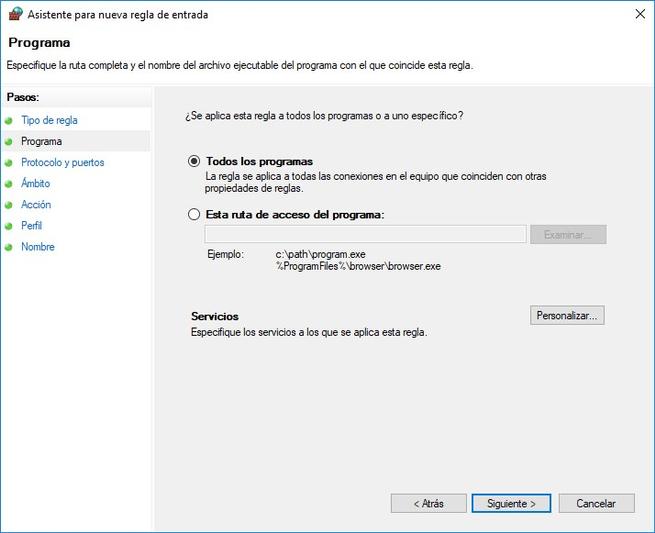

Reglas de Programa

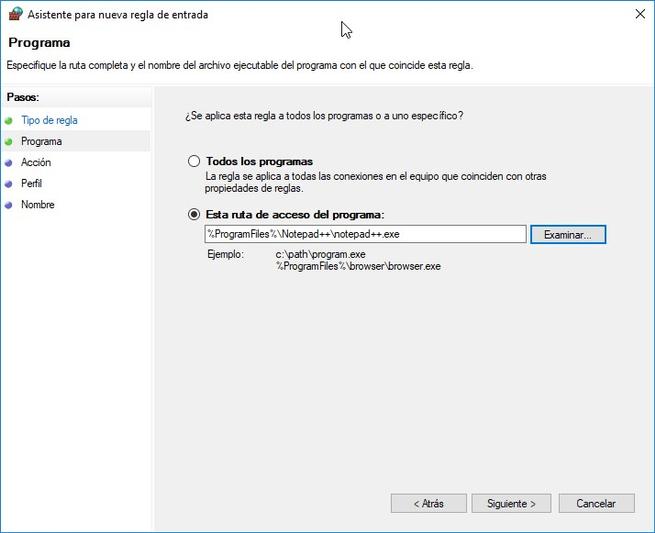

Si creamos una nueva «regla de programa», podremos permitir o denegar las conexiones de un determinado programa, tanto en las reglas de entrada como en las reglas de salida. Esta opción es ideal para no tener la necesidad de conocer los puertos TCP o UDP que utiliza un determinado programa.

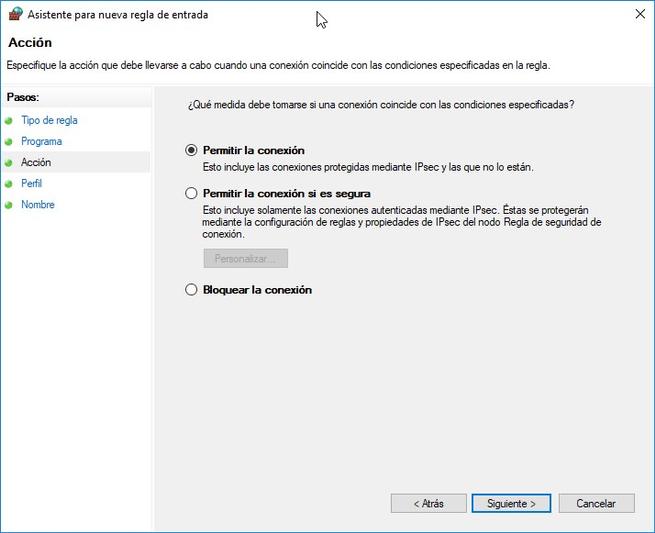

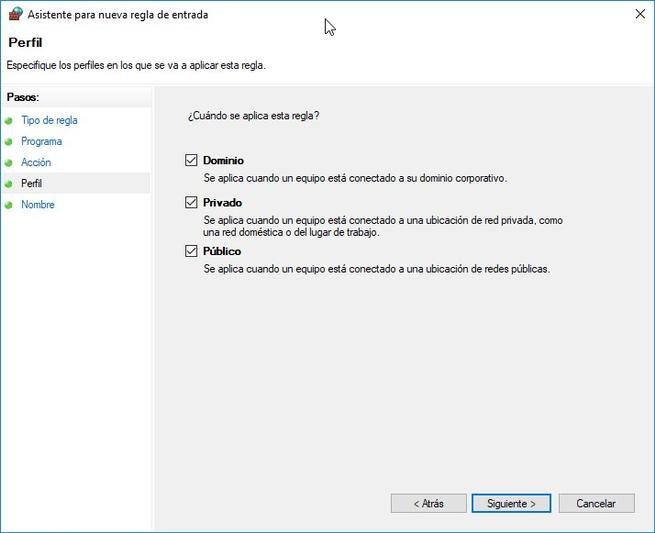

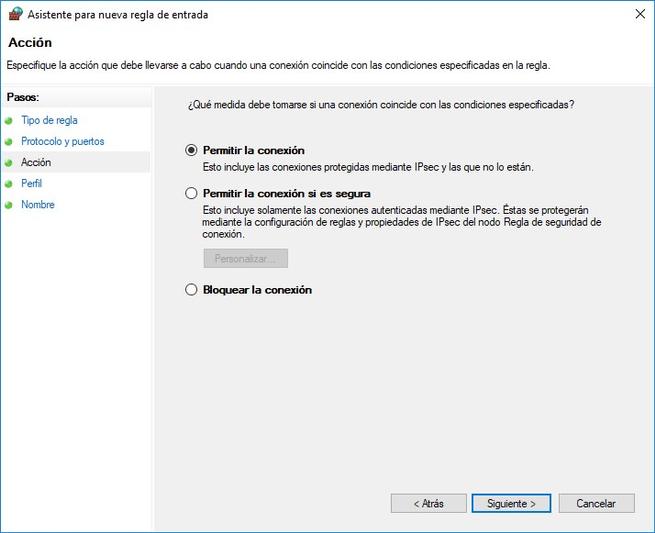

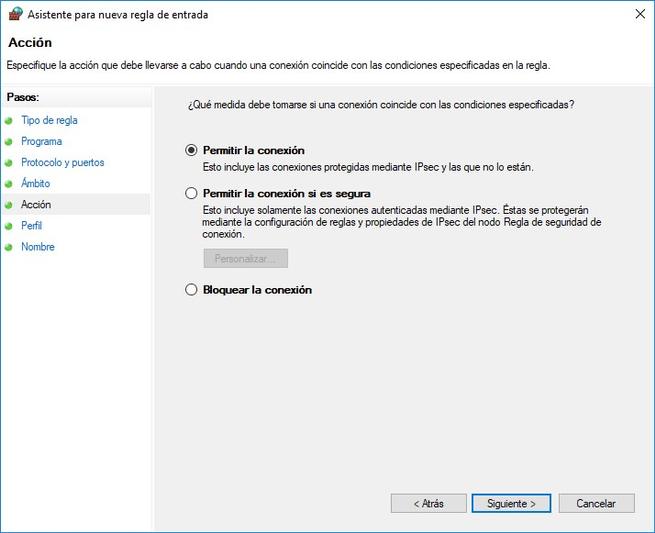

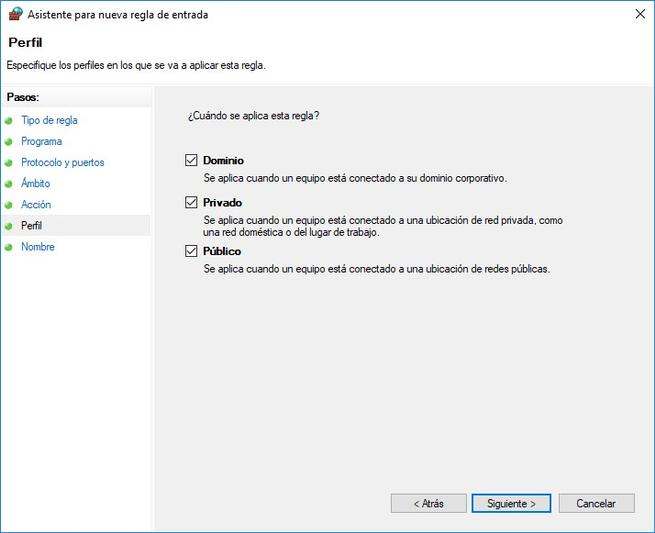

Simplemente debemos indicar si queremos que esta regla afecte a todos los programas instalados, o solo a uno en concreto. Una vez elegido, debemos decidir si queremos permitir la conexión, permitir la conexión si es segura (si usamos IPsec), o bloquear la conexión. Una vez definido si queremos permitir o denegar la conexión, debemos decidir en qué perfil (dominio, privado o público) queremos que esta regla se aplique. Por ejemplo, tal vez nos interese bloquear las conexiones únicamente en redes públicas.

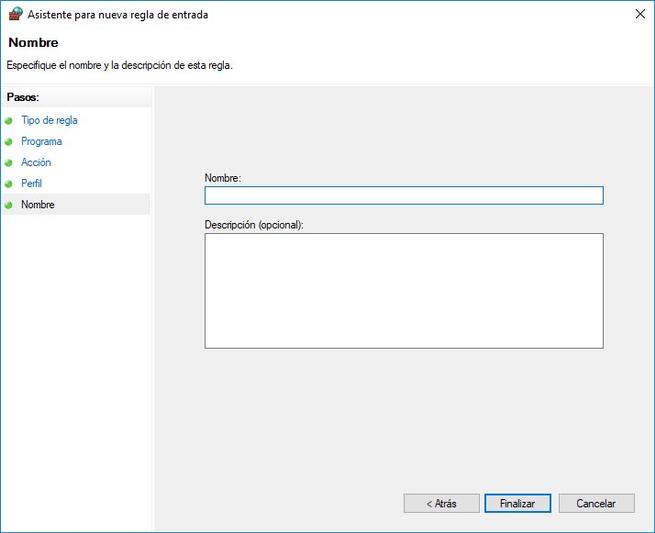

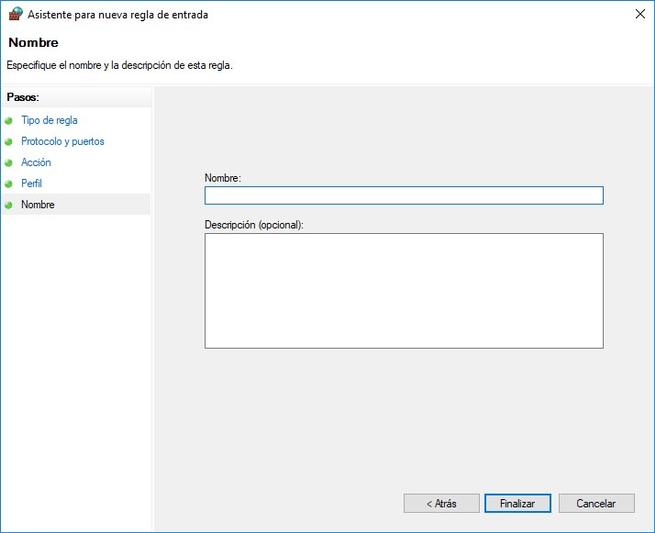

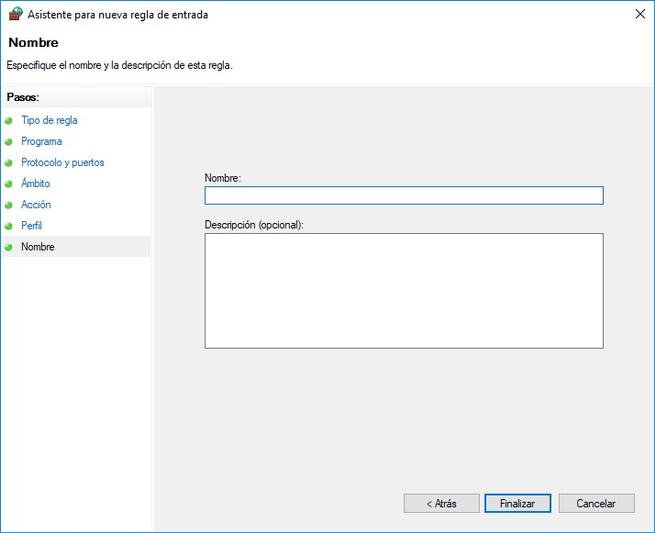

Por último, debemos proporcionar un nombre a la regla, y también una descripción opcional para saber rápidamente qué hace esa regla.

Reglas de Puerto

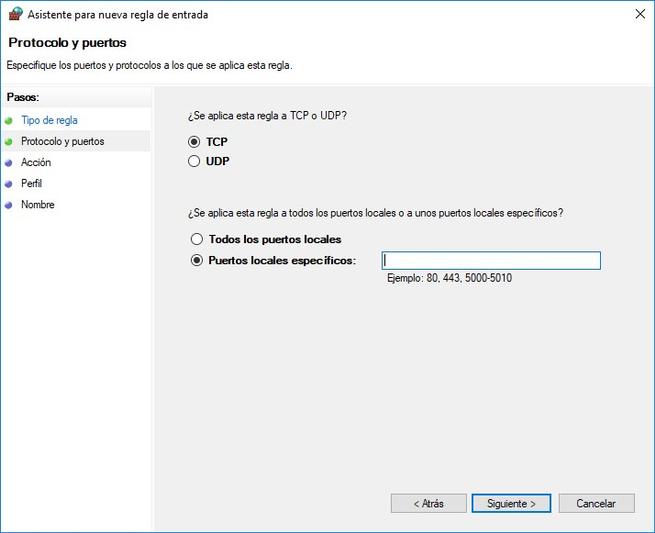

El firewall de Windows 10 también nos va a permitir filtrar puertos TCP o UDP, tanto en las reglas de entrada como en las reglas de salida.

Para configurar el bloqueo de cualquier conexión entrante por el puerto 21 (por ejemplo), simplemente debemos elegir si queremos que este número de puerto sea TCP o UDP, y a continuación, definimos en «Puertos locales específicos» el número 21. El firewall nos va a permitir crear una misma regla para bloquear varios puertos con la sintaxis «21,20,22» por ejemplo, y también un rango de puertos con la sintaxis «5000-5100», además, vamos a poder definir también varios puertos y varios rangos de puertos en la misma regla.

A continuación, podremos permitir la conexión, permitir la conexión si es segura (usamos IPsec), o bloquear la conexión. A continuación, definimos en qué perfil queremos que esta regla se aplique, si en perfil de dominio, perfil público o perfil privado. Por último, proporcionamos un nombre a esta regla, y una descripción opcional, para saber rápidamente qué hace la regla en concreto que hemos configurado.

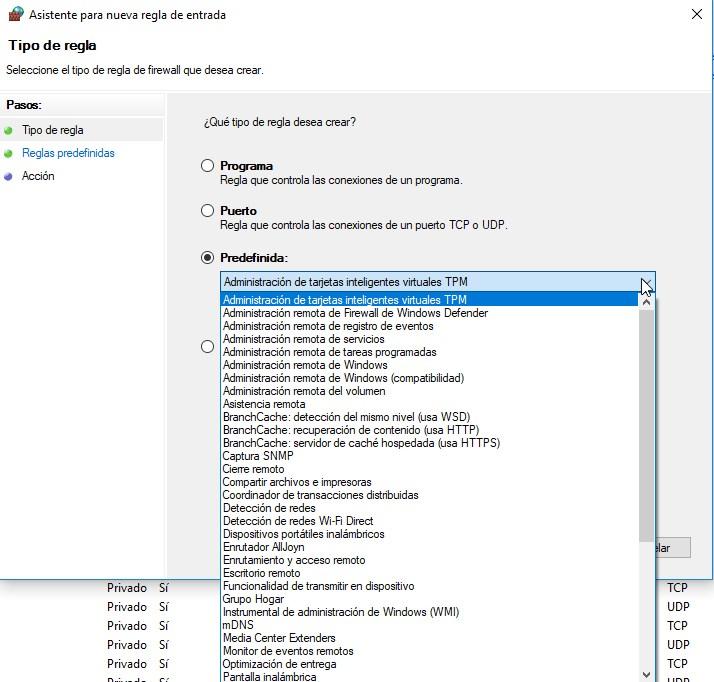

Reglas predefinidas

En la sección de «Reglas predefinidas», tendremos varias reglas que se corresponden con el propio sistema operativo de Windows. Si necesitamos habilitar o deshabilitar un determinado servicio, podremos hacerlo directamente desde aquí. Tal y como podéis ver, el listado de reglas es bastante extenso:

Una vez que hayamos seleccionado la regla, los siguientes pasos son los mismos que en las secciones anteriores, deberemos definir si queremos permitir, permitir con seguridad, o denegar. Después definimos dónde queremos aplicarla (dominio, privado o público), y, por último, proporcionar un nombre y descripción opcional.

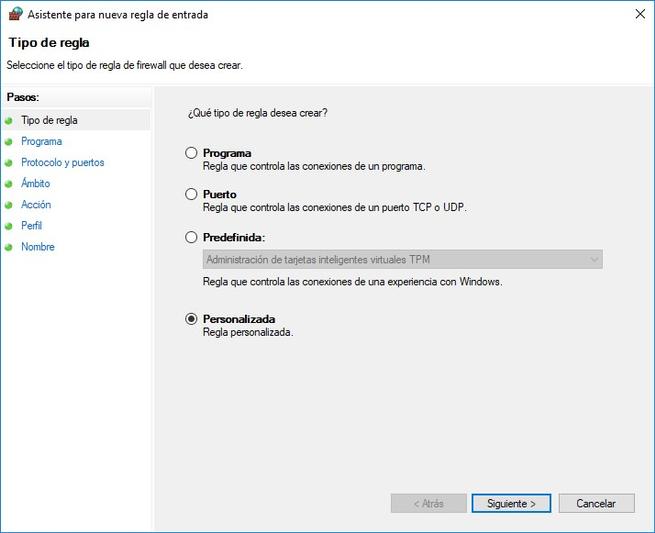

Reglas personalizadas

Las reglas personalizadas son las que mayor configurabilidad nos va a proporcionar. En esta sección podremos permitir o bloquear muy en detalle, cualquier programa, servicio de Windows, protocolo IP, IPv6, ICMPv4, ICMPv6 y un largo etcétera de opciones de configuración disponibles.

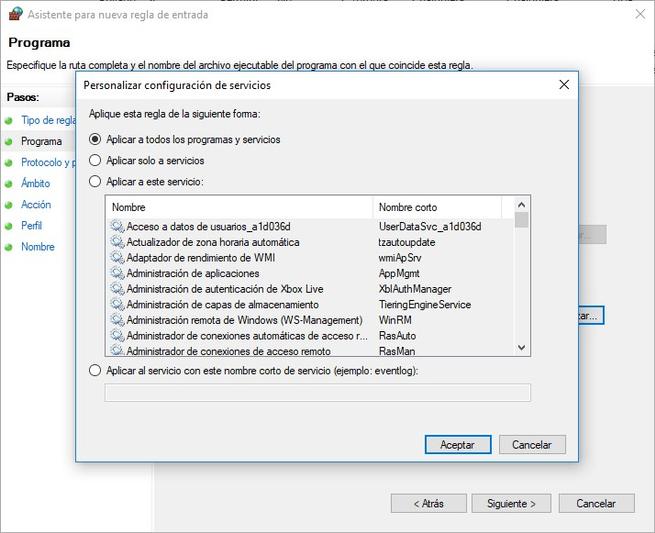

En el primer menú debemos seleccionar «Personalizada», a continuación, podremos elegir si esta regla queremos que se aplique a todos los programas, o solo a alguno de ellos. Además, si pinchamos en «Personalizar» también vamos a poder decidir si queremos aplicarla a todos los programas y servicios, aplicar solo a servicios, o aplicar a un servicio en concreto. Una vez que hayamos configurado esta regla, pasamos al siguiente menú para continuar con la creación de la regla.

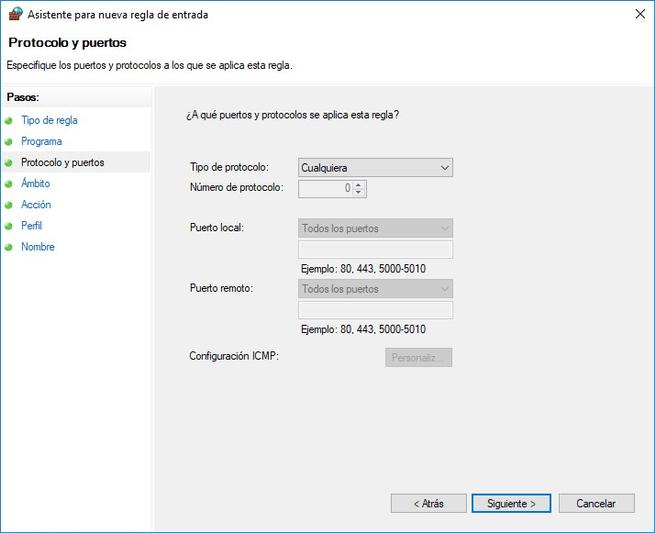

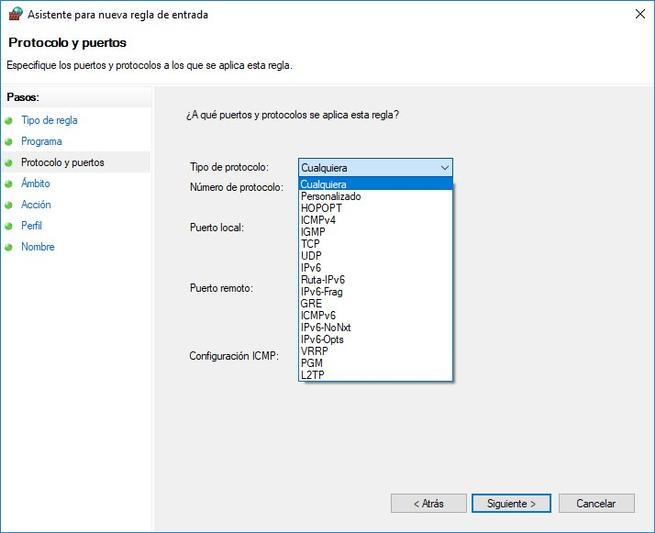

En este menú vamos a configurar el tipo de protocolo que queremos filtrar, tendremos una larga lista de protocolos que podremos permitir o denegar, concretamente el listado de protocolos son los siguientes:

- Cualquiera: cualquier protocolo, filtra a nivel de red.

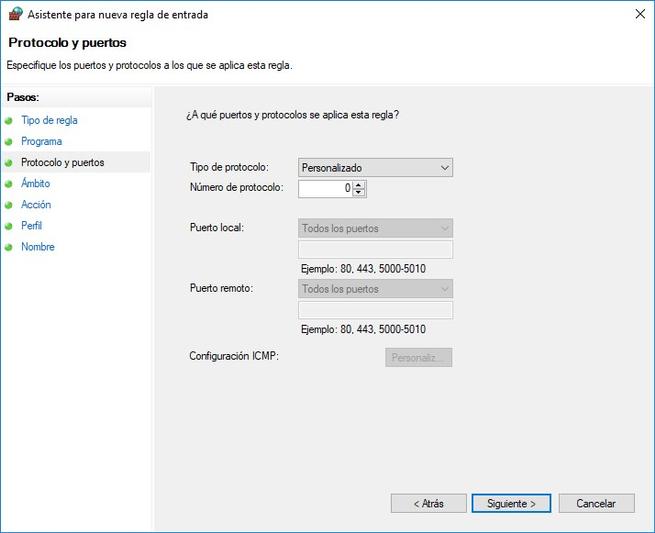

- Personalizado: podremos definir el número de protocolo que queremos bloquear, en caso de que en el listado no aparezca.

- HOPOPT

- ICMPv4

- IGMP

- TCP

- UDP

- IPv6

- Ruta-IPv6

- IPv6-Flag

- GRE

- ICMPv6

- IPv6-NoNxt

- IPv6-Opts

- VRRP

- PGM

- L2TP

Dependiendo de qué hayamos elegido, nos va a permitir elegir un puerto local, y un puerto remoto.

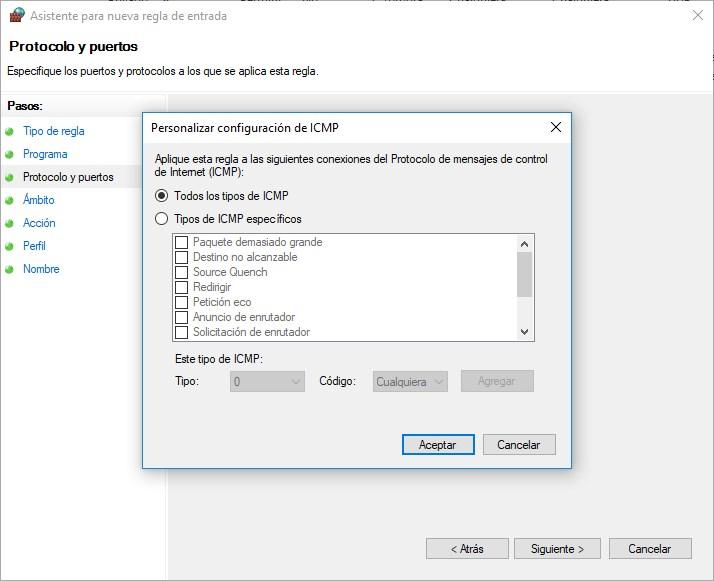

Además, si seleccionamos por ejemplo el protocolo ICMPv4, vamos a poder elegir si queremos permitir o denegar todos los tipos de ICMP, o solo unos específicos, tal y como podéis ver aquí:

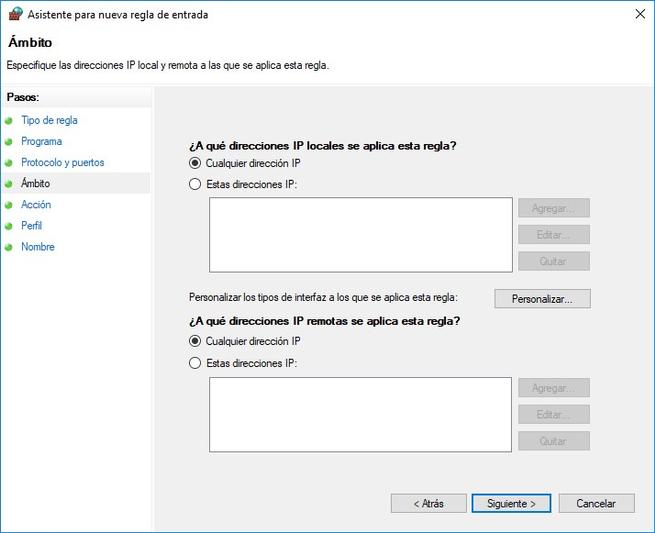

Una vez que hayamos elegido qué protocolo queremos utilizar, vamos a poder definir las direcciones IP locales y remotas donde esta regla debe aplicarse, de esta forma, vamos a tener el control total de cualquier tipo de conexión que hagan al sistema, o que hagamos desde el sistema.

A continuación, podremos permitir la conexión configurada, permitir la conexión si es segura, y bloquear la conexión, como en el resto de reglas que ya os hemos enseñado, y también podremos configurar esta regla para que actúe en los perfiles de dominio, público y privado. Por último, podremos ponerle un nombre a la regla y una descripción opcional.

Hasta aquí hemos llegado con este manual de todas las opciones de configuración que nos permite realizar el firewall de Windows 10. Os recomendamos la lectura de los siguientes artículos, donde podréis ver en detalle cómo usar el firewall para bloquear puertos abiertos, e incluso herramientas externas para facilitar la configuración de este cortafuegos.

El artículo Así puedes configurar el firewall de Windows 10 para estar protegido se publicó en RedesZone.

Powered by WPeMatico