MysteryBot, el nuevo troyano «todo en uno» para Android

Por si fuera poco el nivel de malware existente en los dispositivos Android en estos tiempos, ahora se le suma la propia evolución de LokiBot, que supone una nueva familia de malware denominada como MysteryBot.

Por si fuera poco el nivel de malware existente en los dispositivos Android en estos tiempos, ahora se le suma la propia evolución de LokiBot, que supone una nueva familia de malware denominada como MysteryBot.El malware ha sido detectado por investigadores de ThreatFabric durante uno de sus análisis rutinarios de la familia Lokibot, de la cual hereda ciertos comportamientos. Concretamente, ha sido detectado gracias a que MysteryBot tiene el mismo servidor de control que Lokibot.

Las novedades que trae este malware es la combinación de varias vías de ataque que pasamos a desgranar a continuación:

Registro de pulsaciones: El malware guarda las pulsaciones que realiza el usuario en la pantalla, aunque además tiene algunas novedades: también detecta si el teléfono está en horizontal o vertical, datos que utiliza para calcular qué se ha pulsado en el teléfono teniendo en cuenta las dimensiones del dispositivo. Tiene módulos de las familias CryEye y Anubis y, según el código analizado por ThreatFabric, parece estar aún en desarrollo.

Ransomware: Este comportamiento resulta ya familiar en el malware móvil, y trata en cifrar el dispositivo para posteriormente pedir un rescate monetario a cambio de su descifrado. En este caso la muestra no cifra datos, sino que los comprime en un archivo zip con contraseña, la cual actualmente no tiene mucha robustez (solo 8 caracteres).

Ataques de superposición: La característica más novedosa de este malware, no tanto por lo que hace si no por su ejecución. Este comportamiento permitía qué, cuando un usuario abre una aplicación legítima, el malware aprovechará para mostrar una interfaz superpuesta, engañando al usuario de forma poco sospechosa. Sin embargo, tras la introducción de Android 7 y 8 ya no era posible realizar ataques de superposición, lo que ha llevado a los creadores de malware a buscar nuevas técnicas. Esta familia abusa del permiso ‘PACKAGE_USAGE_STATS’, que junto con el uso de la clase ‘AccessibilityService‘ y un cálculo correcto de tiempos le permite realizar ataques de superposición con éxito.

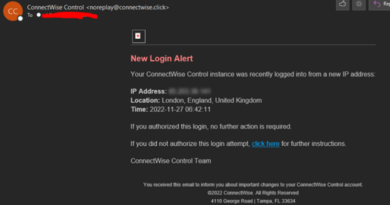

Sin duda el malware es novedoso y aprovecha las últimas técnicas de ataque en Android. Actualmente se desconoce si los atacantes tienen alguna campaña de promoción, pero lo que sí podemos observar en la captura facilitada anteriormente es que la intención es hacerse pasar por la aplicación Adobe Flash Player.

Desde Hispasec recomendamos siempre instalar en Android aplicaciones desde repositorios oficiales, pero además que se realicen unas comprobaciones mínimas como verificar al desarrollador de la aplicación o que sea enlazada desde la página oficial de la compañía.

MysteryBot; a new Android banking Trojan ready for Android 7 and 8:

MysteryBot en Koodous:

https://koodous.com/apks?search=tag:MysteryBot

Powered by WPeMatico