Encontrados 5 zero-days en Cisco Discovery Protocol

Varias implementaciones del protocolo permiten la ejecución remota de código sin requerir la interacción del usuario

Investigadores de la empresa de seguridad Armis han encontrado cinco vulnerabilidades graves que afectan a decenas de millones de dispositivos que utilizan el protocolo CPD (Cisco Discovery Protocol) para descubrir otros dispositivos de la red aunque se encuentren en VLANs separadas.

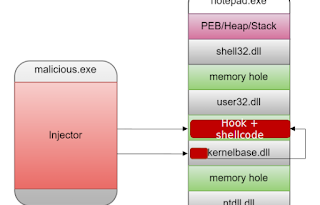

El protocolo, el cual pertenece a la capa de enlace de datos (capa 2 del modelo OSI), es empleado por dispositivos como routers, teléfonos VoIP o cámaras de seguridad. Entre los posibles riesgos de las vulnerabilidades se encuentran romper la segmentación de la red, filtración de información de dispositivos como los de cámaras y teléfonos VoIP o realizar un ataque de intermediario (más conocido como ‘Man in the Middle’) para ganar privilegios en dispositivos de la red.

Cuatro de las vulnerabilidades encontradas permiten la ejecución remota de código (del inglés ‘Remote Code Execution’ o RCE), siendo sus identificadores CVE-2020-3119, CVE-2020-3111, CVE-2020-3110 y CVE-2020-3118. La quinta vulnerabilidad, identificada como CVE-2020-3120, permite realizar un ataque de denegación de servicio (conocido como DoS, del inglés ‘Denial of Service’). Las vulnerabilidades CVE-2020-3111 y CVE-2020-3110 también permiten realizar una denegación de servicio. Los investigadores también han publicado los resultados de su trabajo con los detalles técnicos.

Cisco ya ha publicado actualizaciones de seguridad por cada una de estas vulnerabilidades, las cuales afectan a diferentes dispositivos. Éstas son: CVE-2020-3120, CVE-2020-3119, CVE-2020-3118, CVE-2020-3111 y CVE-2020-3110. Puede comprobarse en cada uno de estos reportes si el dispositivo se encuentra entre los afectados, entre los que están varios routers de la serie Firepower, switchers Nexus y NCS, teléfonos IP y la serie 8000 de las cámaras de vigilancia de Cisco.

Más información:

CDPwn: 5 vulnerabilidades zer-day en Cisco Discovery Protocol:

https://www.armis.com/cdpwn/

Publicación del estudio:

https://go.armis.com/hubfs/White-papers/Armis-CDPwn-WP.pdf

Powered by WPeMatico