Campaña de phishing contra Trezor utilizando DNS spoofing o secuestro BGP

El equipo detras del servicio de monederos descubrió un ataque de phishing contra varios de sus usuarios durante el fin de semana.

La compañía apunta a que el ataque se trata de un envenenamiento DNS o un secuestro BGP, ya que los atacantes secuestraron el tráfico legítimo destinado al dominio oficial y redirigieron a estos usuarios a un servidor malicioso donde se alojaba la página fraudulenta.

Detección del fraude

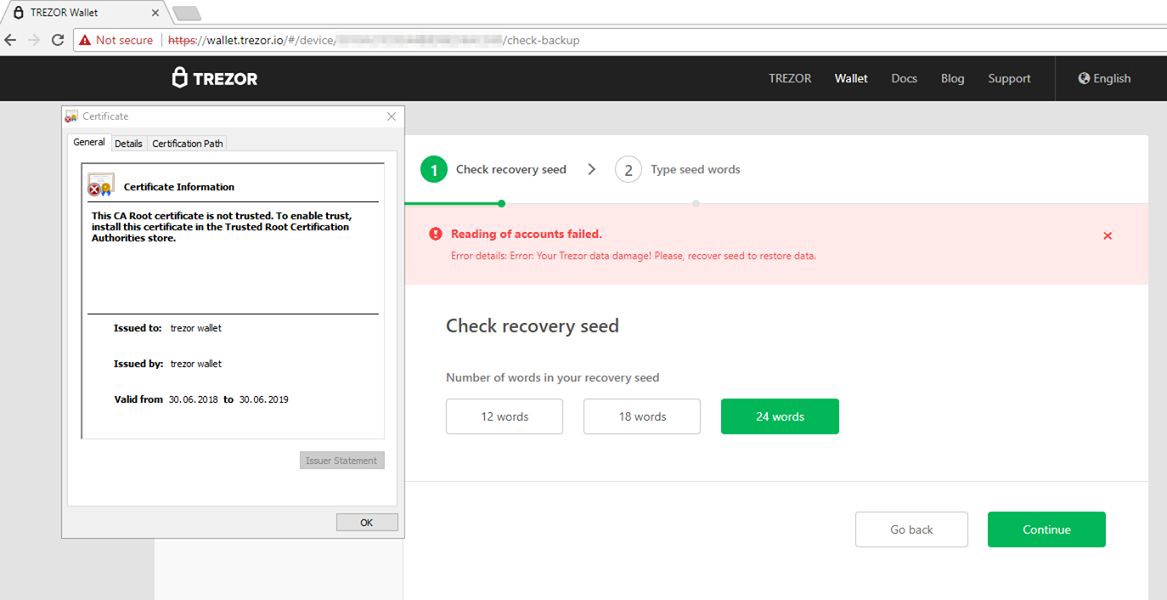

El incidente fue detectado después de que los usuarios se quejaran de que encontraban un certificado HTTPS no válido en la web de la compañía.

Un aviso de certificado no válido generalmente significa que el dominio al que se se está accediendo no coincide con quien dice ser en el certificado. En ocasiones, como en esta, se puede tratar de una web que se hace pasar por otra, y este último no es verificado como sitio de confianza por el cliente (en este caso, el navegador).

Este error alertó a la comunidad de Trezor, cuyos miembros informaron rápidamente al equipo de soporte de la compañía, quien luego confirmó el intento de suplantación de identidad y advirtió a los usuarios sobre el fraude que se estaba realizando.

Diferencias entre el sitio web real y el falso

El equipo de Trezor determinó que se trataba de un ataque de phishing legítimo y no solo un error aleatorio del servidor SSL porque detectaron dos problemas con el sitio web.

El primero, era un mensaje de error que estaba redactado de manera diferente al sitio web original. En él se notificaba a los usuarios que la sincronización de los datos entre su cartera de Trezor y su cuenta web había fallado.

En segundo lugar, el sitio web falso pedía a los usuarios que ingresaran su semilla de recuperación, algo que el equipo de Trezor dijo que nunca haría.

La compañía explica claramente que los usuarios nunca deben ingresar la semilla de recuperación en ningún otro lugar que no sea su dispositivo Trezor.

Es pronto para conocer el alcance que ha tenido esta campaña, pero esperemos que dentro de poco sepamos si finalmente las víctimas han perdido sus fondos.

Powered by WPeMatico