¿Qué es un Ransomware?

Seguro que alguna vez has leído la palabra ‘ransomware‘, un tipo de malware que siembra el pánico entre quienes lo sufren y que ahora se ha hecho un poco más famoso tras afectar por primera vez al sistema operativo de Apple, OS X.

Este tipo de código es especialmente perjudicial para quienes se ven afectados por él porque quien nos infecta pide un rescate para poder volver a acceder a la información afectada. De repente nos encontramos con que nuestro servicio, nuestra página web o nuestro ordenador están absolutamente bloqueados, y solo el cibercriminal responsable del ataque puede liberarnos… previo pago de una suma de dinero.

El temible secuestro de tus datos

La técnica lleva literalmente décadas usándose, y normalmente consiste en elcifrado del disco duro de la máquina víctima, lo que provoca que sea imposible acceder a sus servicios y datos a no ser que contemos con la clave que protege esa información.

En muchos casos quienes llevan a cabo los ataques dejan bien patente lo que ha pasado y cómo proceder en esos casos: una dirección de correo electrónico ociertas páginas web para contactar con el cibercriminal e incluso la cantidad que tendremos que abonar para que volvamos a poder «rescatar» todo lo que quedó bloqueado con el ataque.

Los ataques que secuestran nuestra información han crecido tanto o más que otras formas de malware, y se ha convertido en una jugosa forma de obtener ingresos por parte de los cibercriminales. Según un estudio de McAfee este tipo de amenazas creció** un 58% en el segundo trimestre de 2015**, y la forma de inyectar este tipo de código es tan variada como los escenarios en los que se aplica.

De hecho la amenaza es patente para usuarios finales, pero es mucho más preocupante para empresas que pueden verse afectadas también por este tipo de ataques que pueden llegar a bloquear la operativa de un producto o servicio. Los atacantes no roban datos como tales, simplemente los dejan donde estaban pero cifrados.

El cifrado y bitcoins como bases de los ataques

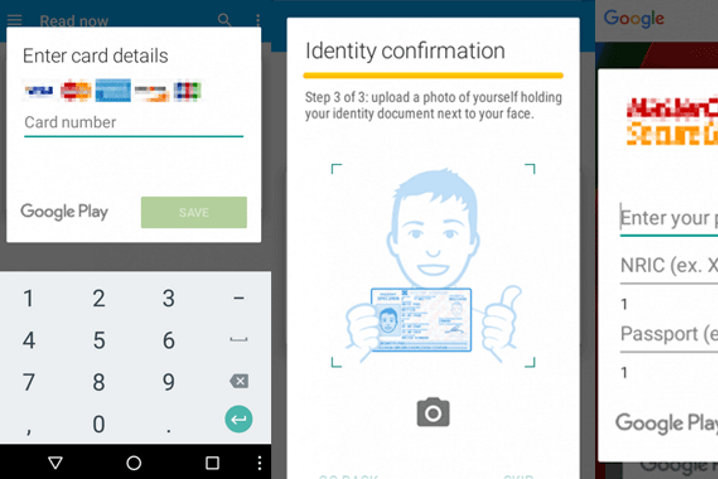

Para «liberar a los rehenes» necesitaremos realizar un pago electrónico que habitualmente se hace con un sistema que es perfecto para este ámbito: los bitcoins llegan como el medio preferido por los ciberatacantes, ya que este tipo de transacciones no son revocables y es muy complicado saber quién llega a recibir ese dinero en el otro extremo.

Se trata además de ataques dirigidos de forma específica a un particular o a una entidad, y el problema es que la popularidad de estos ataques ha hecho que el ransomware pueda ser aprovechado prácticamente por cualquiera con cierta base técnica, ya que los desarrolladores de malware han desarrollado herramientas que precisamente facilitan los intentos para introducir ransomware en cualquier máquina.

Existen casos ya famosos de ransomware: un reciente artículo en el blog de Sophos nos recordaba que sistemas temibles como Teslacrypt, TorrentLocker, Los Pollos Hermanos (no es broma) o el tristemente célebre Cryptowall (actualmente en la que muchos consideran como la «versión 4.0») han hecho que los ingresos para los cibercriminales sean especialmente cuantiosos año tras año.

¿Cómo nos infectamos?

Como explicaban los expertos de Sophos, en el caso de Cryptowall -que es análogo a otros sistemas de este tipo- se instalan pequeños ficheros en diversas carpetas clave de nuestro sistema -el directorio de datos de aplicaciones, el de inicio e incluso algún directorio con un nombre aleatorio- que simplemente se conectan a un servidor remoto controlado por el cibercriminal.

En esa conexión se obtiene la clave que cifra el contenido de nuestro disco duro, y por ejemplo en el caso de Cryptowall 4 lo que se hace es centrarse en el directorio de datos de aplicaciones y en la creación de una entrada de registro para cargarse en cada reinicio o inicio de sesión.

A partir de ahí empiezan las tareas de cifrado, que en el caso de Cryptowall 4 son especialmente perjudiciales: se suele utilizar el algoritmo de cifrado AES y cada fichero tiene un cifrado distinto que hace que incluso dos ficheros idénticos parezcan diferentes si uno atiende al contenido cifrado.

En el caso de Cryptowall 4 se cifran hasta los nombres de los ficheros para hacernos la vida aún más complicada, y aunque cada fichero pueda tener una clave de cifrado distinta, todos ellos se pueden descifrar con la misma clave maestra, una que lógicamente está en posesión de los cibercriminales y que es la que obtendremos si pagamos ese rescate.

¿Qué hacer para protegerse?

Es imposible estar al 100% seguros de que estaremos libres de amenazas, pero sí podemos realizar una serie de pasos para poder proteger nuestros sistemas y nuestros ordenadores. El primero de ellos, mantener actualizadas nuestras aplicaciones y también nuestro sistema operativo.

Torrentlocker ha sido especialmente activo en nuestro país.

Torrentlocker ha sido especialmente activo en nuestro país.Esa primera regla básica se debe complementar con otras medidas también lógicas. Entre ellas, el uso de algún tipo de antivirus que se actualice y chequee nuestro sistema con regularidad. Aquí los fabricantes de soluciones de seguridad tratan de competir con sus propias alternativas, pero dado que los atacantes renuevan sus técnicas es imposible contar con la garantía total de que una u otra solución nos ayudará a protegernos del todo.

Tampoco estará de más volver a acudir al sentido común y evitar la descarga de documentos y ficheros sospechosos de remitentes aún más sospechosos, pero como siempre uno de los métodos clave para evitar problemas más adelante esdisponer de copias de seguridad de nuestros datos, y aquí nos pueden ayudar tanto los servicios en la nube como sistemas de almacenamiento externo que de hecho no tengamos conectados a nuestro ordenador en todo momento para que no se ven afectados.

Hay otras medidas que podemos tomar como el llamado Cryptolocker Prevention Kit que genera una serie de directivas de grupo (group policies) y que evitan que el ransomware pueda instalarse en sus directorios habituales. Cuidado con el uso de la red Tor y la deep web -aquí los ataques son más frecuentes- y también con las carpetas compartidas de red, a las que deberíamos dar permisos de acceso solo por parte del administrador del sistema salvo cuando necesitemos acceso de lectura y escritura, que deberemos activar y desactivar tras esas operaciones.

Fuente: Xataka.com