Cajeros automáticos hackeados en Taiwan

Fuente: securityartwork.es

Seguro que ya lo has leído: el pasado fin de semana del 8 de julio, al parecer tres ladrones supuestamente rusos infectaron con malware cajeros automáticos del First Bank de Taiwán y sustrajeron 70 millones de dólares taiwaneses, aproximadamente 2 millones de euros.

El incidente se descubrió cuando el domingo un policía encontró 60.000 dólares taiwaneses (1700 €) en un cajero sin retirar y avisó al banco. Sin embargo, las cámaras de seguridad no podían revisarse hasta el lunes (¿?), lo que permitió huir del país a los sospechosos que habían recogido el dinero de los cajeros.

Como respuesta al robo, varios bancos de Taiwan han suspendido el uso de los cajeros automáticos del fabricante alemán Wincor Nixdorf. Se estima que en Taiwan están afectados unos 21 bancos dueños de 4990 cajeros automáticos de la empresa alemana. Esta empresa opera en un número muy importante de países, incluyendo entre otros EEUU, la Unión Europea, Australia, China o la India, por lo que seguramente en muchos otros países se pueden encontrar equipos y sistemas operativos que podrían potencialmente verse afectados por el malware.

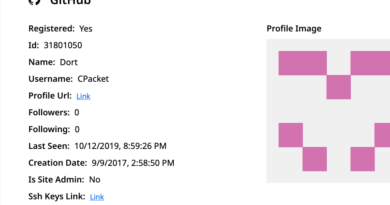

Como se muestra a continuación, en la página de la empresa Wincor Nixdorf podemos ver las versiones de sistema operativo que utiliza para sus productos, como los últimos parches aplicados en los sistemas operativos de linux Red Hat 7.2 y MS-DOS 6.22.

Como sabemos, no es la primera vez que se consigue atacar con éxito cajeros automáticos para que expulsen dinero; en 2009 se descubrió el primer malware diseñado ex profeso para hackear cajeros automáticos, que era utilizado por el Grupo Skimer. Este malware permitía obtener el control total del cajero, es decir clonar las tarjetas o robar el dinero de los cajeros, y se ha ido actualizando con versiones más recientes.

Otro malware descubierto en 2015 fue Carmabak, una Amenaza Persistente Avanzada o APT, con la que se consiguió robar la impresionante cifra de 1000M $. Este ataque fue dirigido contra los bancos y afectó especialmente a Rusia, EEUU, Alemania, China y Ucrania. El vector de ataque en aquella ocasión fue el phishing, a través del que se conseguía engañar al usuario para que pinchase en enlaces con código malicioso, y a continuación se instalaba una puerta trasera en el ordenador que permitía a los delincuentes hacerse con el control de la máquina y obtener datos de servicios utilizados y contraseñas. El dinero fue obtenido mediante transferencias bancarias, con cuentas falsas para que ‘mulas’ retiraran el dinero, o con comandos remotos para extraer el dinero del cajero electrónico.

Este mismo año se han detectado incidentes relacionados con la red SWIFT (proveedor global de servicios seguros de mensajería financiera, usado por multitud de bancos para transferir miles de millones cada día), como el robo de 80M € de un banco de Bangladesh, o 9M € del banco Austro de Ecuador.

Cabe preguntarse si los bancos establecen las correctas medidas de seguridad para proteger el dinero de los clientes. Para garantizar la seguridad de los cajeros, estos deberían estar protegidos con diferentes medidas de seguridad, como por ejemplo, un bastionado adecuado, estar aislados de la red interna del banco, tener protegida la BIOS permitiendo sólo el arranque el disco duro, y por supuesto una actualización permanente del sistema y la realización de auditorías periódicas. Sin embargo, a menudo el hecho de que los cajeros funcionen sobre sistemas operativos que ya no tienen soporte (léase Windows XP) dificulta mucho las cosas. Tampoco podemos olvidar, no obstante, que aunque se apliquen todas las medidas técnicas posibles a los sistemas informáticos, siempre está el factor humano (malintencionado, en este caso) que introduce un riesgo que es necesario tratar a través de la segregación de funciones, trazabilidad y registro de acciones, control de usuarios genéricos, etc.

Volviendo al incidente con el que hemos comenzado esta entrada, todavía es pronto para determinar sus causas, y habrá que esperar a que concluya la investigación, ya que todavía no se sabe si el origen del ataque es ruso, si se trata de una infección por malware, y si lo es, qué tipo de malware es. Sin embargo, de una cosa podemos estar seguros: no será el último.