Curso completo ciberseguridad gratis Controles CIS. Control 5.2

Estimados amigos de Inseguros !!!

Seguimos con el capítulo 5 de los CIS, gestión de cuentas, y hoy toca el control 5.2: usar identificadores únicos. Parece una tontería, pero es uno de esos controles que te evita el “no sé quién ha hecho esto” en el peor momento posible.

La idea es simple: una persona, una cuenta. Nada de cuentas compartidas para varios usuarios. Nada de “usuario1 / usuario2” que se heredan. Nada de “admin” que lo usa todo el equipo. Porque cuando pasa algo, lo primero que necesitas es atribución. Saber quién hizo qué. Y si no hay identificadores únicos, no hay atribución. Hay ruido.

Aquí la gente suele saltar con dos excusas típicas.

La primera: “es que así es más cómodo”. Sí, claro. También es más cómodo dejar la puerta de casa abierta, pero no lo hacemos. En ciberseguridad, el confort suele pagarse caro.

La segunda: “pero es que tenemos SSO”. Perfecto. El SSO ayuda muchísimo, pero no elimina la necesidad del control. De hecho, la refuerza. Porque si tu identidad federada es la llave de todo, más todavía necesitas que esa llave sea individual, no una llave compartida que usa medio mundo.

¿Y qué pasa con las cuentas técnicas y de servicio? Aquí viene el matiz. El control 5.2 habla de cuentas de personas. Las cuentas de servicio existen y van a seguir existiendo, pero se gestionan diferente: con nombre claro, con dueño, con propósito, con permisos mínimos, y con trazabilidad. No es “la cuenta que creó alguien en 2018 y nadie se atreve a tocar”.

Un punto que a mí me gusta mucho meter en este control es lo de los proveedores. Muchísimas organizaciones tienen el típico acceso “del proveedor” que se usa para todo. Y eso, además de ser un riesgo, te deja ciego. Si mañana alguien entra con esa cuenta, ¿quién fue? ¿el proveedor? ¿qué persona del proveedor? ¿un atacante que la robó? ¿un ex-empleado? No lo sabes. Por eso también aquí aplica: proveedor sí, pero con usuarios nominales, con MFA, y con registros de acceso.

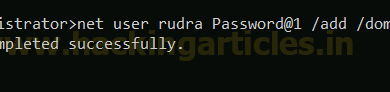

Y a nivel operativo, este control se traduce en dos acciones claras. Uno: revisar cuentas compartidas y eliminarlas donde se pueda. Dos: donde no se pueda eliminar (porque hay un sistema legacy o un dispositivo que no lo permite), al menos encapsularlo: acceso a través de un PAM, salto controlado, credenciales guardadas, sesión registrada, y uso justificado. Esto no es “ya lo arreglaré”, esto es “lo tengo bajo control”.

Y cierro con lo importante: el 5.2 no es un control para “ser más estrictos”. Es un control para poder investigar, responder y mejorar. Sin identificadores únicos no hay auditoría, no hay accountability y no hay mejora. Y si quieres aprender a aplicar esto en entornos reales (Active Directory, Entra ID, SaaS y accesos de proveedores), pásate por www.seguridadsi.com: tenemos cursos de ciberseguridad para profesionales orientados a empresa, sin humo.

Gracias por leerme !!!

Powered by WPeMatico