La “Factura de Endesa” vuelve a ser utilizada para propagar troyanos bancarios entre usuarios españoles

En plena ola de calor y con los aires acondicionados funcionando a pleno rendimiento en buena parte de nuestro país, no es de extrañar que muchos usuarios teman el importe de la factura de la luz, temor que los delincuentes saben explotar bien una y otra vez. Como ejemplo tenemos un corre que se ha estado enviando durante el día de hoy y que trata de propagar una amenaza bien conocida y que ha tenido a los usuarios españoles en su punto de mira desde hace años.

La temida factura de la luz

En épocas como el verano, donde el consumo eléctrico se dispara en los hogares españoles por el uso de aparatos de aire acondicionado y ventiladores, es normal que tengamos cierta preocupación por el importe a pagar en nuestra factura de la luz. Además, resulta curioso ver como los delincuentes han hecho de este tipo de facturas y, particularmente, de aquellas que suplantan a la empresa Endesa un gancho recurrente para tratar de conseguir nuevas víctimas.

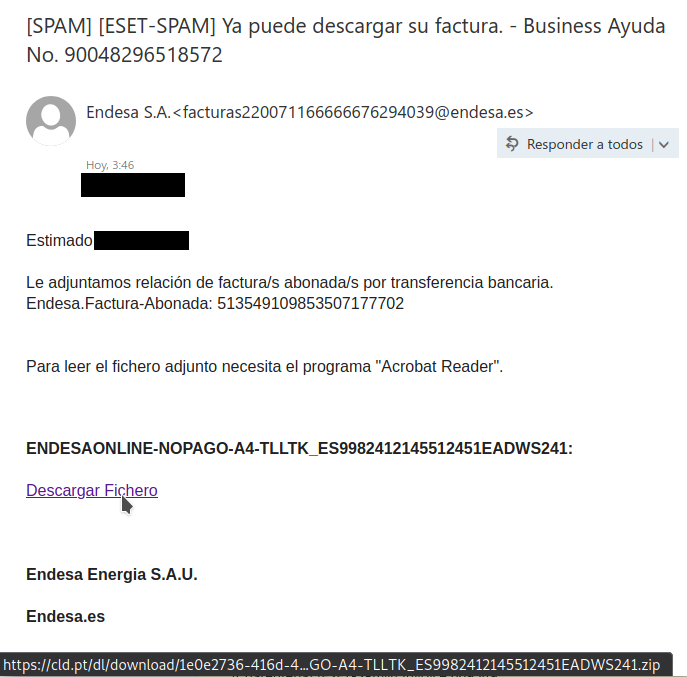

En esta ocasión nos encontramos con un sencillo correo electrónico que nos indica que la información correspondiente al pago de una o varias facturas supuestamente relacionadas con Endesa puede revisarse pulsando sobre el enlace que se proporciona dentro del propio correo. Solamente situando el curso sobre dicho enlace podremos comprobar que no parece tener relación con la compañía eléctrica, pero esto es algo que pocos usuarios revisan, por lo que los delincuentes confían en que varios de ellos muerdan el anzuelo, especialmente si solo revisan el remitente del email (que puede ser suplantado sin problema por los atacantes) como medida de verificación para comprobar si un email es legítimo.

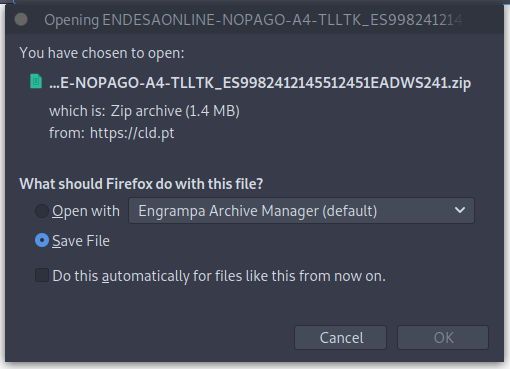

Este enlace redirige al usuario a la descarga de un fichero comprimido que está alojado en un servicio de alojamiento cloud de ficheros ya observado en campañas similares anteriores. Cuando el usuario accede, se le ofrece la descarga de un archivo comprimido con un nombre largo y que incluye también el nombre de la empresa eléctrica para tratar de hacerlo pasar por legítimo.

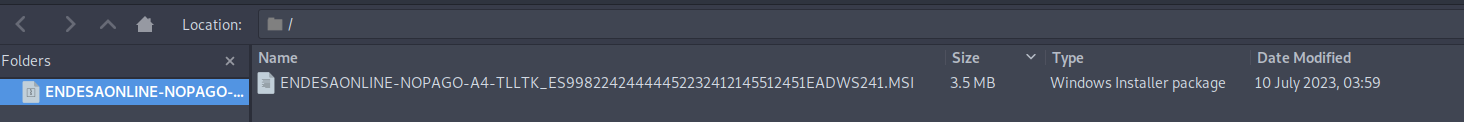

Este fichero comprimido en formato ZIP contiene, como viene siendo habitual, un fichero ejecutable en su interior, esta vez en formato MSI o Windows Installer. El plan de los delincuentes pasa por que el usuario que reciba el correo y descargue este fichero sienta curiosidad por ver si realmente hay algo relacionado con facturas de su compañía eléctrica y, una vez lo ejecute, comenzar la cadena de infección.

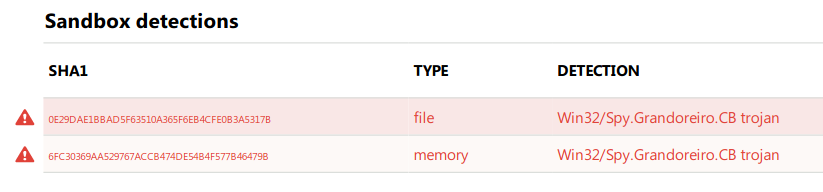

Para sorpresa de nadie, este archivo contiene un código malicioso y, más concretamente, estaríamos ante un nuevo caso del troyano bancario con origen en Latinoamérica Grandoreiro. Hemos de aclarar que, aunque este troyano haya usado el nombre de Endesa en campañas anteriores, no ha sido la única amenaza que lo ha hecho, encontrando otras familias de troyanos bancarios como Ousaban, phishing que trataba de robar datos de tarjetas de crédito, o incluso variantes de ransomware.

Como era de esperar, por mucho que en los últimos meses los responsables de este tipo de campañas hayan mejorado algo sus mecanismos de ofuscación de código para tratar de dificultar su detección análisis, las soluciones de seguridad de ESET siguen detectando estas amenazas como una variante del troyano bancario Win32/Spy.Grandoreiro.CB.

Conclusión

Aunque la suplantación de empresas proveedoras de energía como Endesa no es ninguna novedad, algunos delincuentes siguen empleando este tipo de plantillas a sabiendas que aun resultan efectivas. Por ese motivo debemos aprender a sospechar de este tipo de correos, especialmente si nunca hemos recibido este tipo de facturas por esta vía y contar con una solución de seguridad que sea capaz de identificar y eliminar estas amenazas.

Powered by WPeMatico