¿Te acuerdas del fax? Los delincuentes sí y quieren usarlo como gancho para infectar tu ordenador

Salvo que te guste la tecnología retro o trabajes en una empresa nipona, es muy probable que no hayas usado un fax, en su variante física o virtual, en mucho tiempo. No obstante, esto no parece ser un impedimento para los delincuentes que tratan de buscar asuntos atractivos para que caigas en sus trampas.

Recibe tu fax personal

A pesar de que a más de un usuario la palabra fax le suene extraña y le evoque tiempos pasados, no es tan extraño ver como emails con asuntos similares han sido usados recientemente para propagar varios tipos de amenazas. Es posible que en muchas oficinas se acuerden de este dispositivo e incluso alguien aún utilice su vertiente virtual, por lo que el siguiente correo puede despertar la curiosidad de más de un usuario al recibirlo.

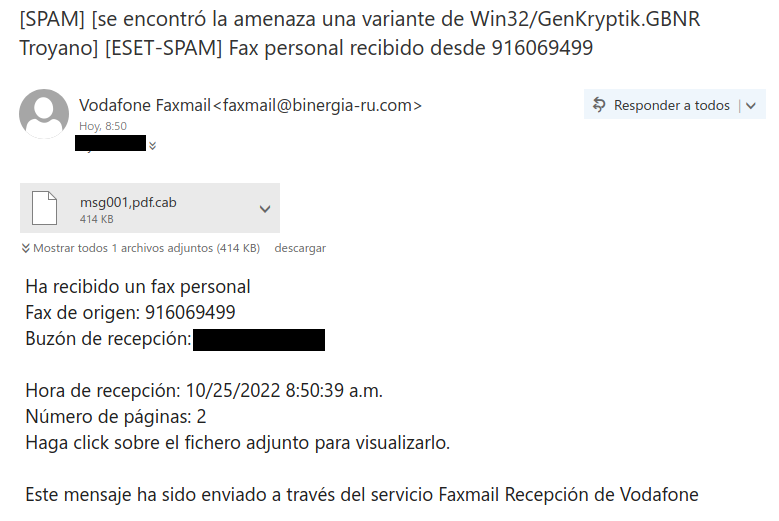

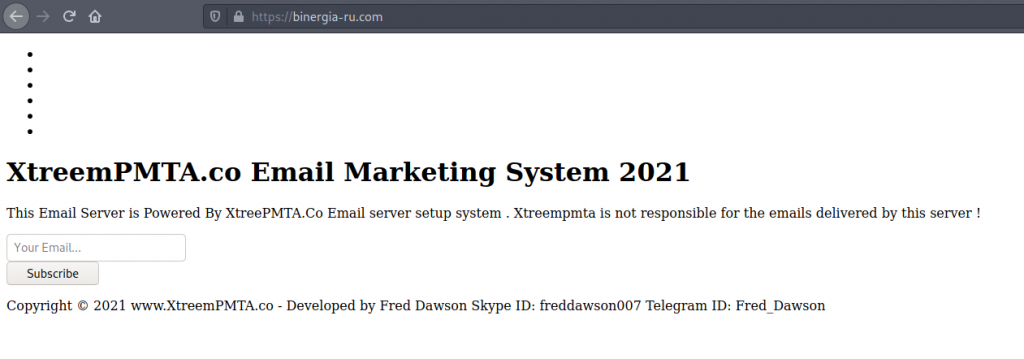

Al analizar el mensaje vemos como se menciona un servicio de nombre Faxmail Recepción de Vodafone, aprovechándose de la popularidad de esta operadora de telecomunicaciones para generar confianza. Sin embargo, al revisar el remitente del correo podemos comprobar como los delincuentes no se han molestado en camuflarlo y aparece una dirección con dominio ruso.

Esto no significa que nuestra empresa esté siendo víctima de un ciberataque lanzado desde este país, a pesar de que con la situación geopolítica actual es comprensible que algunos usuarios lo piensen. Simplemente es el dominio que han usado los delincuentes para alojar el servidor de correo empleado para lanzar esta campaña de emails maliciosos.

A pesar de que el email recibido se encuentre en español, es posible que esta campaña esté afectando a otros países con mensajes personalizados en varios idiomas, con la finalidad de conseguir el mayor número de víctimas posible.

Revisando el contenido del fichero adjunto

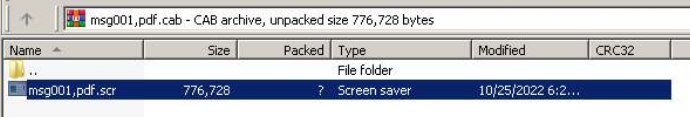

Si algún usuario cae en la trampa y procede a descargar y abrir el fichero, se encontrará con que se trata de un archivo que contiene en su interior otro fichero con doble extensión “.pdf.scr”. La extensión real SCR permite ejecutar código malicioso en el sistema, a pesar de que no pocos usuarios lo pueden confundir con un inofensivo fichero asociado con los protectores de pantallas de Windows.

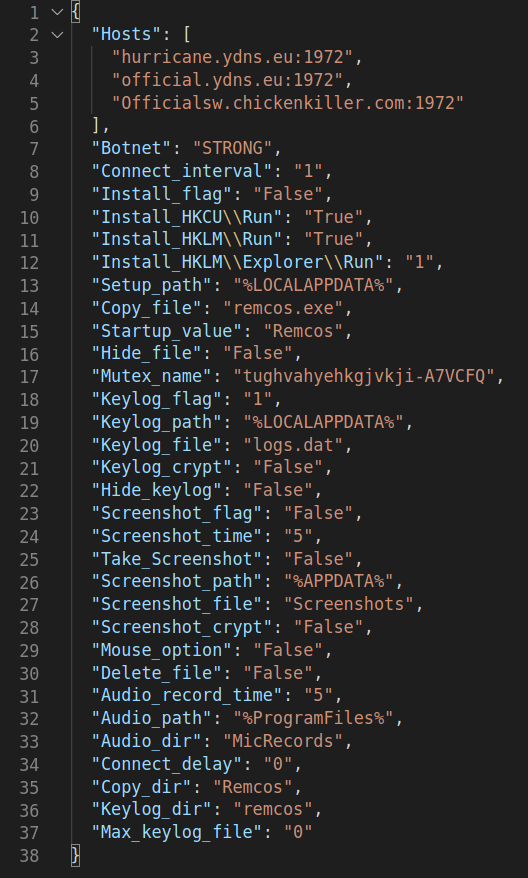

En realidad, este archivo ejecutable contiene el software de acceso remoto Remcos, que usado de forma maliciosa puede servir para que los delincuentes accedan remotamente al sistema, roben información almacenada en él o utilicen esta puerta trasera para espiar a los usuarios y capturar credenciales según son introducidas.

El propio malware contiene varios ficheros, empezando por uno de configuración que indica las capacidades que tiene esta amenaza y que le permite, por ejemplo, tomar capturas de pantalla o funcionar como keylogger, así como también información relacionada con los hosts controlados por los atacantes y que se utilizan para comunicarse y recibir ordenes.

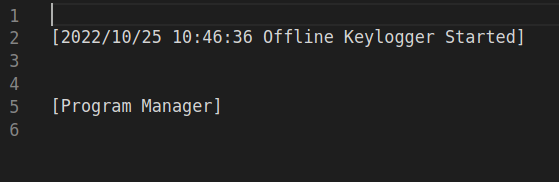

También podemos ver como se instala un archivo de registro que va capturando todo lo que el usuario escribe para, en el caso de que no esté conectado a Internet, almacenar toda esta información y enviarla a los delincuentes cuando se vuelva a disponer de conexión.

Estamos ante una amenaza sobradamente conocida y que sigue usándose de forma activa por varios grupos de delincuentes, tal vez no tanto como otras familias como Agent Tesla o Formbook, pero que sigue teniendo protagonismo en el panorama de las ciberamenazas actuales. Esta variante en concreto es detectada por las soluciones de seguridad de ESET como el troyano Win32/Injector.ESER.

Conclusión

Tal vez sea muy evidente para algunos usuarios que un correo con ese asunto y ese tipo de adjunto no puede traer nada bueno, pero si se siguen usando estas técnicas es porque obtienen un relativo éxito. Por ese motivo es mejor desconfiar de este tipo de correos, contar con una solución de seguridad actualizada y seguir trabajando tranquilamente mientras pones tu cinta de música favorita en el radio casete y piensas cómo vas a pasarte el monstruo de la última pantalla de ese cartucho tan chulo que te acabas de comprar para tu flamante SEGA Master System.

Powered by WPeMatico