La app ‘Zoom’ a debate por múltiples fallos de seguridad.

La aplicación para videoconferencias, que ha disparado su uso durante el confinamiento por Coronavirus, se emplea en contextos que van desde lo gubernamental, hasta actividades comerciales como clases particulares telemáticas. Sin embargo, debido a las sucesivas investigaciones que han puesto de manifiesto una muy poco adecuada securización, el uso de la aplicación se encuentra ampliamente discutido entre los especialistas en seguridad.

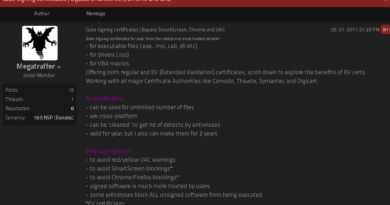

The Guardian llegó a sentenciar en un titular ‘Zoom es malware’ en este artículo. Es cierto que la dureza del titular está justificada, pero Zoom no se trata de un malware o, al menos, no ha sido detectado aún como tal. Lo que sí podemos afirmar es que Zoom es una pieza legítima de software absolutamente llena de agujeros de seguridad y malas prácticas que salen a la luz ahora que está en boga. Por mencionar algunas:

- Una política de privacidad clamorosamente intrusiva que permitía recolectar todo tipo de datos de sus usuarios, como vídeos o notas escritas y compartirlos con terceros.

- La aplicación para IOs, al utilizar el SDK de Facebook, enviaba datos analíticos a esta empresa, incluso aunque el usuario no tuviera cuenta en dicha red social.

- Características intrusivas como la posibilidad de comprobar si algún participante de la llamada estaba clickando fuera del frame de la aplicación.

- Durante bastantes meses, la aplicación se instalaba de manera sigilosa, haciendo uso de las típicas técnicas empleadas por el adware, sin demandar el consentimiento final del usuario de manera clara.

- Se detectó una vulnerabilidad de inyección de rutas que permitía la ejecución remota de código, conducente, en última instancia, al compromiso del sistema con privilegios de administrador.

- Se descubrió que la aplicación utilizaba técnicas de minería de datos para relacionar nombres de usuario y correo con perfiles de LinkedIn.

- Importantes fugas de datos, como miles de direcciones de correo y fotografías.

- Videollamadas enteras expuestas en la red, accesibles públicamente mediante una simple búsqueda de patrones coincidentes.

- El anuncio de utilizar cifrado punto a punto resultó ser falso. En determinadas configuraciones, Zoom tenía acceso a las claves de cifrado, por lo que la comunicación estuvo comprometida y era susceptible de ser espiada.

- A raíz de estos descubrimientos, se realizó una investigación subsiguiente sobre la fortaleza criptográfica de la aplicación. Se comprobó el uso de cifrados débiles AES-128 en modo ECB, que preservan fragmentos de texto plano durante la encriptación.

- Se permitía el secuestro de llamadas y la plataforma fue utilizada para la difusión no autorizada de pornografía y material sensible.

Aún siendo conscientes de las condiciones extremadamente anómalas que acontecen estos meses y dando el mérito justo a la labor de parcheo y transparencia que Zoom hace de manera continuada anunciando actualizaciones para su aplicación y tomando algunas medidas en la dirección de preservar los derechos de lo usuarios, desaconsejamos el uso de Zoom para cualquier modelo que desee tener en cuenta la privacidad y las buenas prácticas y aconsejamos la búsqueda de alternativas basadas en software libre y auditado por la comunidad. Para aquellos que se vean forzados a utilizar esta aplicación por motivos laborales, pueden consultar una guía de privacidad para Zoom en este enlace.

Más información:

https://thehackernews.com/2020/04/zoom-cybersecurity-hacking.html

https://hipertextual.com/2020/04/zoom-videollamadas-privacidad

https://thehackernews.com/2020/04/zoom-cybersecurity-hacking.html

Powered by WPeMatico