Vulnerabilidades en PimCore

PimCore es una plataforma de software empresarial de código abierto que combina funcionalidades de gestión de información de productos y datos (PIM/MDM), gestión de activos digitales (DAM), gestión de la experiencia del usuario (CMS/UX), y comercio electrónico. Es utilizado por empresas como T-Mobile, Peugeot, Intersport o Carrefour.

Las vulnerabilidades son las siguientes:

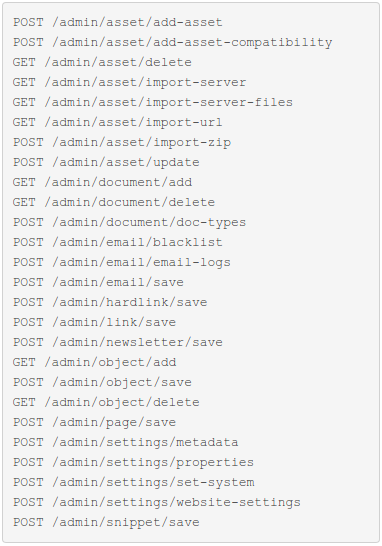

* CVE-2018-14057: existen múltiples funciones en la aplicación que no cuentan con la protección de un token anti-CSRF. Esto podría permitir la realización de ataques Cross-site Request Forgery (CSRF) para, entre otras acciones, añadir, actualizar o eliminar entradas.

Algunas de las funciones vulnerables son las siguientes:

|

| CVE-2018-14057 – Funciones vulnerables |

* CVE-2018-14058: se han identificado múltiples fallos que podría permitir inyecciones SQL en la API REST. Un atacante que disponga de una clave válida de la API y con al menos permiso de «Activos», «Documentos» u «Objetos» podría extraer información sensible de la base de datos.

A continuación se muestran algunas de las funciones vulnerables:

|

| CVE-2018-14058 – Funciones vulnerables |

* CVE-2018-14059: se han encontrado errores de falta de filtrado en múltiples campos de texto y entradas de datos por parte del usuario que podrían permitir a un atacante autenticado llevar a cabo ataques Cross-site Scripting (XSS) persistentes y, entre otras acciones, editar cuentas de usuario, tipos de documento, propiedades predefinidas, metadatos de activos predefinidos, valores de cantidad, rutas, miniaturas, clasificación de un item, etc.

Cabe destacar que la empresa desarrolladora ha declarado que no corregirá estos últimos errores (a pesar de la insistencia de los descubridores), al considerar que únicamente afectan a funcionalidades administrativas y se requieren permisos elevados para utilizarlas y por tanto estimar que se trata de un gasto adicional sin ningún beneficio para la seguridad.

Todas las vulnerabilidades anteriores han sido encontradas en PimCore 5.2.3. Se ha lanzado una nueva versión, la 5.3.0 que corrige los problemas de seguridad (excepto los identificados como CVE-2018-14059), y se encuentra disponible para su descarga desde la página oficial.

jruiz @ hispasec.com

Powered by WPeMatico