Más de 18.000 routers Huawei comprometidos en un día por una nueva botnet

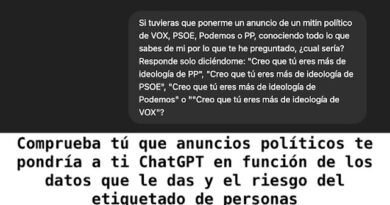

El autor del malware, que se hace llamar «Anarchy» es el responsable de otras botnets variantes de Mirai, como Sora o Owari. «Anarchy» ha conseguido infectar más de 18.000 routers Huawei HG532 en tan solo un día y utilizando un solo exploit. Su motivación es, probablemente, la ejecución de ataques DDoS bajo demanda.

Lo preocupante de esto es que lo ha hecho utilizando una vulnerabilidad ampliamente conocida y parcheada hace casi un año: CVE-2017-17215 utilizada además en otras botnets como Mirai o Satori.

La vulnerabilidad permitiría a un atacante remoto autenticado ejecutar código arbitrario enviando paquetes especialmente manipulados al puerto 37215.

Pese a que los fabricantes publican los parches, es responsabilidad de los usuarios su aplicación, lo que refleja todavía una gran falta de concienciación en materia de seguridad.

|

| Exploit. Fuente: @ankit_anubhav |

Como se observa en la imagen, el aumento de escaneos del puerto 37215, el utilizado para explotar la vulnerabilidad, es notable.

Según ha comunicado el propio autor del malware a algunos medios, «Anarchy» planea otro ataque que apunta a routers Realtek aprovechando la vulnerabilidad CVE-2014-8361, que permitiría la ejecución remota de código realizando peticiones ‘NewInternalClient‘ especialmente manipuladas.

Aunque todavía no se tiene constancia de ninguna muestra se ha observado un aumento de escaneos en el puerto 52869, utilizado para explotar la vulnerabilidad de estos routers.

Algunos IoCs proporcionados por NewSky:

- Hash-MD5 c3cf80d13a04996b68d7d20eaf1baea8

- Hash-SHA256 61440574aafaf3c4043e763dd4ce4c628c6c92fb7d7a2603076b3f60f2813f1b

- IPv4 104.244.72.82

- URL http://104.244.72.82

- URL http://104.244.72.82/sister

- URL http://104.244.72.82/k

- URL http://104.244.72.82/gpon

Powered by WPeMatico