Digmine se propaga a través de Facebook Messenger para minar cripto-monedas a tu costa

El pasado 21 de diciembre el equipo de Trend Micro publicó en su blog el análisis sobre una nueva familia: Digmine.

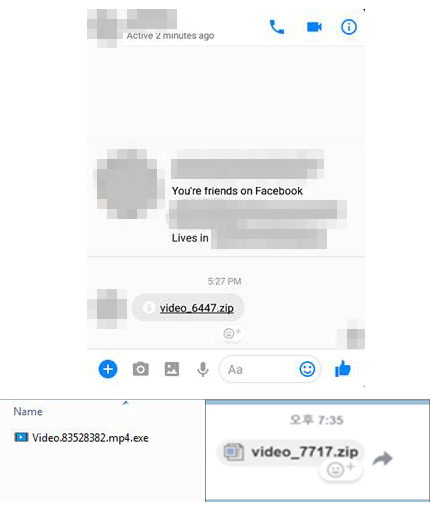

Digmine está programado en ‘AutoIt’, un lenguaje de programación utilizado para automatizar procesos en Windows. Tiene la característica de se propaga a través de Facebook Messenger, utilizando como cebo un supuesto vídeo que en realidad contiene el ejecutable de AutoIt. Cuando la víctima abre el archivo queda infectada y reenvía el mensaje malicioso a sus contactos.

|

| Mensaje-cebo enviado a través de Facebook Messenger. Fuente: http://blog.trendmicro.com/ |

El proceso de infección ocurre de la siguiente forma:

- La víctima ejecuta el malware, que se conecta al C&C para descargar su configuración y otros componentes al directorio %appdata%

de la víctima. - Posteriormente modificará el registro de Windows para ejecutarse al iniciar el ordenador.

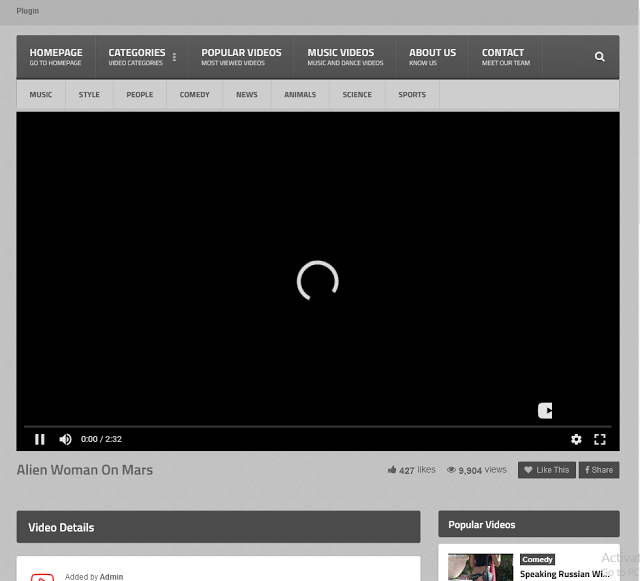

- A continuación ejecutará Chrome e instalará una extensión que se utilizará para mostrar un servicio fraudulento de streaming de vídeo mientras se comunica con el C&C para descargar más configuraciones y manipular Facebook Messenger para propagar el virus.

|

|

|

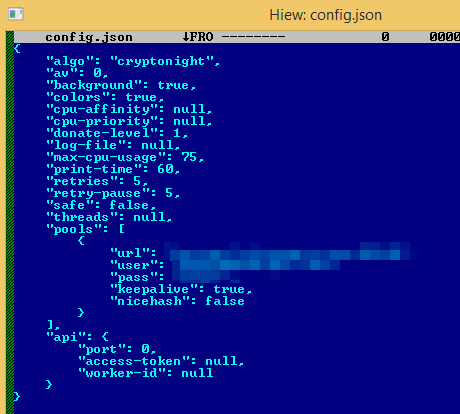

El componente usado para minar las cripto-monedas es XMRig, un software open-source utilizado para minar ‘Monero’.

|

|

|

Tanto el ‘downloader‘ como el ‘miner‘ usan el protocolo HTTP para comunicarse con el C&C. Utilizando el ‘User-Agent: Miner’ para prevenir en cierta medida conexiones no autorizadas.

GET /api/apple/config.php HTTP/1.1

Connection: Keep-Alive

Accept: */*

User-Agent: Miner

Window:

ScriptName:

OS:

Host:

Como medida de seguridad se recomienda bloquear los mensajes de desconocidos o que no hayamos solicitado, así como asegurar nuestra cuenta de Facebook para evitar accesos no autorizados.

Trend Micro ha compartido además algunos indicadores de compromiso con los que actualizar nuestro IDS:

TROJ_DIGMINEIN.A

beb7274d78c63aa44515fe6bbfd324f49ec2cc0b8650aeb2d6c8ab61a0ae9f1d

BREX_DIGMINEEX.A

5a5b8551a82c57b683f9bd8ba49aefeab3d7c9d299a2d2cb446816cd15d3b3e9

TROJ_DIGMINE.A

f7e0398ae1f5a2f48055cf712b08972a1b6eb14579333bf038d37ed862c55909

Más información:

Digmine Cryptocurrency Miner Spreading via Facebook Messenger:

http://blog.trendmicro.com/trendlabs-security-intelligence/digmine-cryptocurrency-miner-spreading-via-facebook-messenger/

Powered by WPeMatico